Рынок уязвимостей нулевого дня: обнаружить, продать и молчать

Долгое время использование кибероружия для шпионажа считалось прерогативой узкого круга спецслужб. Однако расследование властей США в отношении Operation Zero раскрыло масштаб торговли уязвимостями нулевого дня (zero-day, 0-day). Сегодня вокруг эксплойтов сформировалось два рынка: один — со своими брокерами, прайс-листами и поставщиками и второй, где оседает хакерский софт в результате утечек или преднамеренных сливов.

Чем чревата экономия на разведке, сколько государства готовы заплатить за взлом смартфона и как доверять исследователям, которые обнаруживают баг спустя десятилетия? Ответы в новом материале ForkLog.

Участники рынка

Уязвимость нулевого дня — это критическая ошибка в программном обеспечении или оборудовании, используемая хакерами до того, как разработчик узнает о ней и выпустит исправление (патч). Название намекает на то, что у создателей есть ноль дней на устранение угрозы.

На рынке существует спрос не на сам программный баг, а на «окно возможностей» — время гарантированного скрытого доступа в систему до обнаружения.

Рынок 0-day-уязвимостей представлен тремя категориями участников:

- Исследователь кибербезопасности. Специалист или команда, находящая уязвимость.

- Брокер. Компании-посредники, скупающие эксплойты, дорабатывающие их до состояния готового коммерческого продукта (цепочки заражения) для перепродажи.

- Заказчик. Разведывательные и военные ведомства, которым нужен инструмент для шпионажа под ключ — более дешевого и безопасного средства, чем внедрение агентуры на местах.

На лезвии легитимности

Этот рынок долгое время оставался в серой зоне, однако недавние события пролили свет на его реальные масштабы. В феврале 2026 года Минфин и Госдеп США ввели санкции против российской компании «Матрица» (бренд Operation Zero) и ее основателя Сергея Зеленюка.

Организация открыто позиционировала себя как брокер кибероружия. Согласно материалам расследования Управления по контролю за иностранными активами Минфина США (OFAC), главным правилом Operation Zero была продажа инструментов клиентам из стран за пределами НАТО и в первую очередь государственным разведывательным органам.

Ключевым в деле оказался поставщик Operation Zero, похитивший доступы у оборонного подрядчика США (предположительно L3Harris). С 2022 по 2025 год австралийскому фрилансеру Питеру Уильямсу удалось украсть восемь 0-day эксплойтов, созданных для нужд разведки. Он продал инструменты за $1,3 млн в криптовалюте.

Это не первый случай использования кибероружия против граждан США, но он «сломал» негласные правила рынка. Пока другие игроки старались балансировать в серой зоне «национальной безопасности», Operation Zero пошла на прямую конфронтацию с НАТО.

Ранее в санкционный список OFAC разработчики вредоносов попадали в основном после резонансных событий:

- 2021 год — ограничения коснулись израильской компании NSO Group — создателя Pegasus, использовавшегося для слежки за дипломатами, журналистами и оппозиционерами;

- 2024 год — за содействие в репрессиях и слежке санкции наложены на разработчиков ПО Predator Intellexa и Cytrox (Европа, Ближний Восток).

Определение легальности продавца кибероружия весьма шаткое. Рынок официальных или полуофициальных (серых) организаций — высококонкурентная среда с явными лидерами вроде Crowdfense из ОАЭ. Этой компании удается обходить стороной списки OFAC по ряду причин:

- юрисдикция и экспортный контроль. Crowdfense зарегистрирована в стране, поддерживающей партнерские отношения с США и их союзниками. По заявлению ее руководства, она подчиняется жестким правилам экспортного контроля и комплаенса. Передача кибероружия регулируется, как и торговля обычным вооружением;

- выбор заказчиков. Клиенты — Five Eyes, а также правительства и правоохранительные органы стран-союзников. Для США Crowdfense — легальный подрядчик, который поставляет оружие;

- легализация. Crowdfense позиционирует себя как инструмент обеспечения национальной безопасности. Покупая уязвимость, они заключают с хакером договор о неразглашении и передают эксплойт, например, спецслужбам для слежки за террористами. С юридической точки зрения это закупка спецсредств.

Однако эта «белая зона» остается условной. Практика показывает, что статус легального игрока держится до тех пор, пока его инструменты не оказываются в центре публичного скандала — особенно если речь идет о слежке за журналистами или политиками в западных странах.

Прайс-лист

Этот раздел носит исключительно информационный характер, имеющий общественную значимость. Редакция ForkLog считает неприемлемыми как киберпреступность, так и любые другие формы насилия.

Впервые вывести торговлю уязвимостями нулевого дня из даркнета в публичную и формально законную плоскость решилась компания Zerodium. Основанная в 2015 году исследователем кибербезопасности Чоуки Бекраром организация начала открыто публиковать прайс-листы на скупку эксплойтов.

Приобретенные доступы компания дорабатывала и перепродавала узкому кругу проверенных клиентов — в первую очередь государственным спецслужбам и правоохранительным органам стран НАТО.

Однако к середине 2020-х эта модель перестала быть конкурентоспособной. Давление усилилось сразу с двух сторон. С одной — появление новых игроков с существенно большими бюджетами, прежде всего дубайской Crowdfense. С другой — ускорение циклов обновлений у Apple и Google: срок жизни уязвимостей сокращался, а риски для брокеров росли.

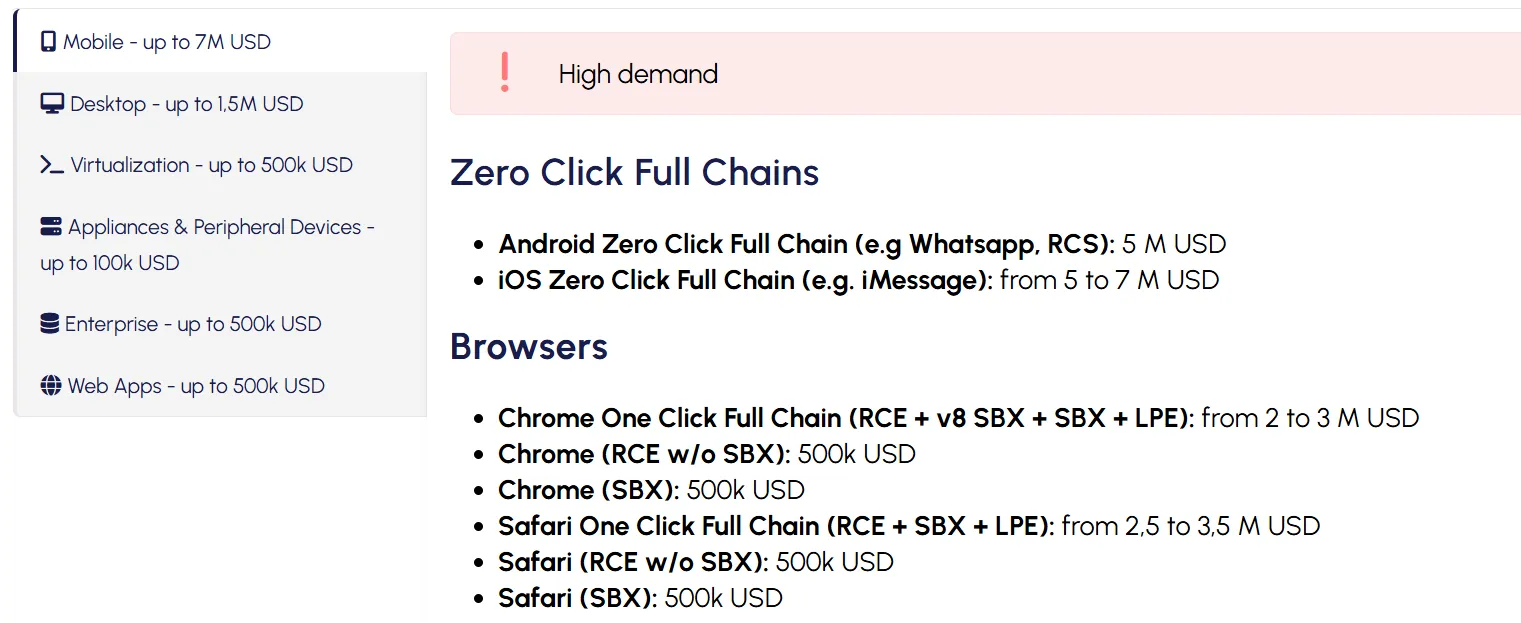

На этом фоне верхняя планка выплат Zerodium — около $2,5 млн — перестала выглядеть привлекательной. Рынок быстро сместился в сторону более агрессивного ценообразования. Crowdfense фактически задала новый ориентир: стоимость сложных цепочек эксплуатации приблизилась к $10 млн, а в 2024 году компания направила $30 млн на программу скупки эксплойтов.

Сегодня самым востребованным на рынке остается бесследный взлом смартфона без участия жертвы (zero-click). На момент написания за доступ к подобным эксплойтам для iOS брокер предлагает до $7 млн и до $5 млн — для Android.

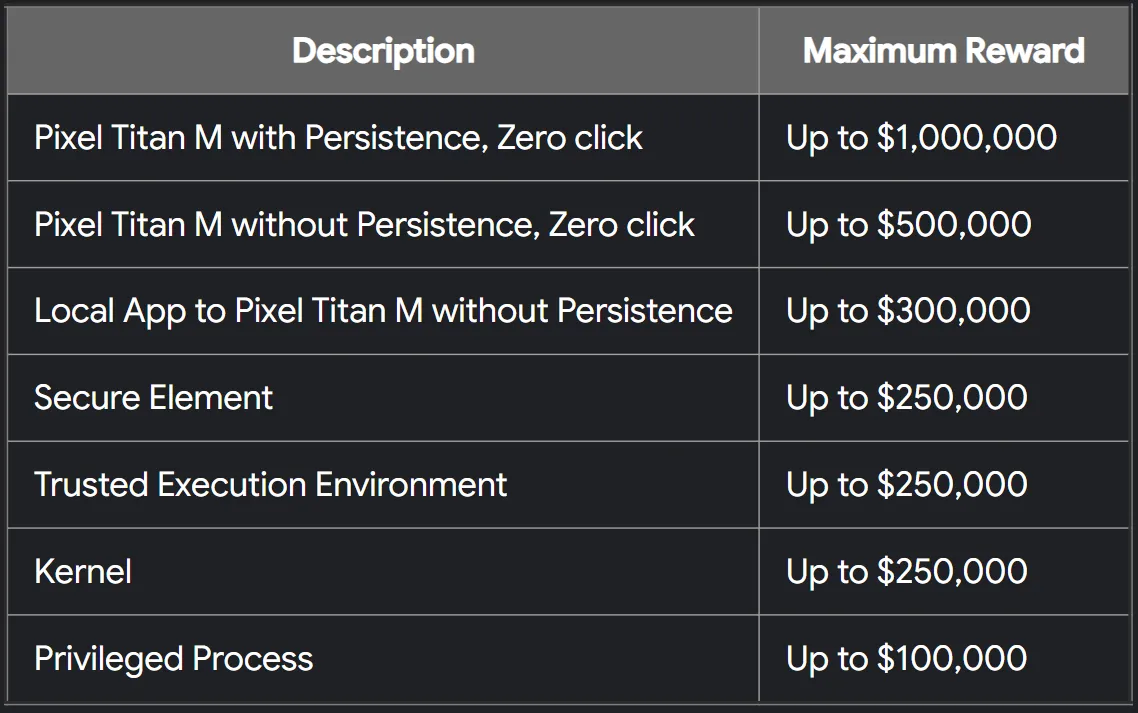

Компании-посредники не сообщают разработчику об уязвимости, сохраняя ее работоспособность для заказчика. Эта эксклюзивность позволяет им выписывать чеки исследователям, несопоставимые по суммам с классическими баг-баунти от ведущих производителей ПО и гаджетов.

За весь 2025 год общая сумма выплаченных вознаграждений Google составила около $17 млн. В 2022 году технологический гигант побил свой рекорд выплат: $605 000 пришлись на обнаруженную цепочку эксплойтов в Android, состоящую из пяти ошибок.

В таких условиях аналитикам кибербезопасности приходится выбирать: получить баснословное вознаграждение при условии, что эксплойт может превратиться в кибероружие или работать в рамках ответственного раскрытия уязвимостей.

Крупнейшим представителем «белых шляп» в этой специализации считается Zero Day Initiative (ZDI). Организация скупает информацию о брешах в защите и передает ее Microsoft, Apple или Google, требуя исправить баг в течение определенного срока.

ZDI предлагает вплоть до $1 млн только за исключительные и очень сложные векторы атак в рамках публичных соревнований Pwn2Own. В повседневном выкупе каталог белого брокера оценивается в диапазоне от $500 до $150 000.

Помимо прямых выплат, у ZDI есть система стимулов ($1 = 1 балл). По мере накопления очков за календарный год исследователь получает статус и соответствующий бонус.

Таким образом, рынок 0-day все четче делится на два сегмента — высокодоходный, но непрозрачный, и легальный, но существенно менее прибыльный. И разрыв между ними продолжает расти.

Миграция оружия к хакерам

Главная проблема рынка эксплойтов — невозможность удержать их под контролем. Когда сотрудники спецслужб применяют 0-day, код может быть перехвачен, проанализирован и скопирован. Инструмент теряет эксклюзивность и становится доступен группировкам, нацеленным на более простые, но массовые атаки.

Весной 2026 года произошло два резонансных инцидента, демонстрирующих такую миграцию: ПО Coruna и DarkSword.

В марте Google Threat Intelligence Group (GTIG) зафиксировала использование фреймворка Coruna, содержащего 23 эксплойта и пять полных цепочек zero-day для iOS версий от 13.0 до 17.2.1.

Исследователи установили, что Coruna имеет прямые связи с Operation Triangulation — шпионской кампанией 2023 года. Исходный код, вероятнее всего, был написан подрядчиком Минобороны США, а затем перепродан через брокеров на вторичном рынке.

Дальнейший путь Coruna:

- Фреймворк использовался хактивисткой группировкой UNC6353 (Star Blizzard) для целевого шпионажа и атак на украинских пользователей.

- Инструмент попал в руки китайских хакеров UNC6691. Они разместили правительственное кибероружие на фейковых криптовалютных и финансовых сайтах. При заходе на ресурс через Safari инструмент незаметно загружал стилер PLASMAGRID, открывая доступ к данным устройства, включая криптокошельки.

Другой кейс — DarkSword. Атаки проводились через вредоносные сайты: при их посещении на iPhone запускалась цепочка заражения, обеспечивающая полный доступ к девайсу без ведома пользователя.

Схема распространения DarkSword оказалась аналогичной: изначально его использовала упомянутая группа UNC6353 для внедрения шпионских модулей. Впоследствии фреймворк был модифицирован: к нему добавили инфостилеры GHOSTBLADE, GHOSTKNIFE и GHOSTSABER, заточенные на кражу финансовых данных, включая криптокошельки.

Финалом жизненного цикла DarkSword стала его утечка на GitHub в марте 2026 года. Эксперты предполагают, что фирма-разработчик могла обанкротиться и попыталась монетизировать остатки кода на сером рынке, в результате чего инструмент уровня АНБ оказался в открытом доступе для рядовых киберпреступников.

Ошибка в биткоине: баг или фича?

На фоне торговли эксплойтами возникает закономерный вопрос: как понять, является ли найденная брешь случайной ошибкой программиста или это намеренно заложенный бэкдор?

В индустрии кибербезопасности существует концепция «правдоподобного отрицания» (plausible deniability). Это главный принцип архитектуры профессиональных бэкдоров. Идеальная программная закладка должна выглядеть как тривиальная уязвимость — опечатка, неправильная работа с памятью или классическое переполнение буфера. Если исследователь найдет такую «дыру», вендор просто заявит о случайном баге, выпустит патч и сохранит репутацию. Доказать злой умысел в массиве из миллионов строк кода практически невозможно.

Тем не менее существуют маркеры, позволяющие заподозрить бэкдор:

- нестандартная криптография. Использование малоизвестных или ослабленных криптографических констант, уязвимых к математическим атакам;

- аномальная логика. Усложненная маршрутизация данных в тех местах, где она не требуется с точки зрения архитектуры;

- обфускация. Намеренное запутывание участков кода в open-source проектах или использование компрометации цепочки поставок, когда вредоносный код внедряется через сторонние библиотеки.

Распространено мнение, что закрытые или частично закрытые системы, такие как iOS или Android, потенциально более уязвимы из-за ограниченной прозрачности. В противовес им часто приводят блокчейн-проекты с открытым исходным кодом. Однако практика показывает, что гарантий безопасности в них тоже не предусмотрено.

В апреле 2026 года исследователь Лоик Морель обнаружил вычислительную ошибку в механизме биткоина.

Согласно протоколу, сложность майнинга цифрового золота корректируется каждые 2016 блоков, чтобы поддерживать время генерации на уровне 10 минут. Однако из-за бага в коде временная метка последнего блока предыдущего периода не учитывается при расчете следующего (сравниваются метки 2015 блоков, а не 2016).

Этот разрыв сделал возможным совершение атаки «искривления времени». Если майнер или пул с подавляющим хешрейтом воспользуется уязвимостью, он сможет обмануть алгоритм. Система решит, что на добычу ушло больше времени, чем на самом деле, и критически снизит сложность, что приведет к возможности добычи биткоина с аномально высокой скоростью — до шести блоков в секунду.

Недавние инциденты заставили иначе взглянуть на работу независимых исследователей кибербезопасности, для которых финансовые соблазны стали серьезным испытанием на профессиональную прочность и этику.

Системы созданы людьми, а значит, ошибки неизбежны. И пока они есть, будет существовать рынок тех, кто их монетизирует, скрывает или даже создает.