Кража $282 млн у криптоинвестора, исход из скам-лагерей в Камбодже и другие события кибербезопасности

Мы собрали наиболее важные новости из мира кибербезопасности за неделю.

- Пользователь лишился $282 млн в криптовалюте из-за фейковой техподдержки.

- Юзеров менеджера паролей LastPass атаковали фишеры.

- Тысячи человек покинули скам-лагеря в Камбодже.

- Правоохранители разоблачили лидера группировки вымогателей.

Пользователь лишился $282 млн в криптовалюте из-за фейковой техподдержки

10 января 2026 года зафиксирована одна из самых масштабных атак методом социальной инженерии: жертва потеряла биткоин и Litecoin на общую сумму $282 млн. На это обратил внимание ончейн-сыщик ZachXBT.

On January 10, 2026 at around 11 pm UTC a victim lost $282M+ worth of LTC & BTC due to a hardware wallet social engineering scam.

— ZachXBT (@zachxbt) January 16, 2026

The attacker began converting the stolen LTC & BTC to Monero via multiple instant exchanges causing the XMR price to sharply increase.

BTC was also…

Пользователь передал сид-фразу от аппаратного кошелька мошеннику, который выдавал себя за сотрудника службы поддержки Trezor. Получив доступ, хакер вывел 2 050 000 LTC и 1459 BTC.

Злоумышленник использовал децентрализованный протокол THORChain и конвертировал активы в Monero, что привело к ее локальному пампу. Специалистам ZeroShadow удалось оперативно отследить цепочку транзакций и заморозить около $700 000.

Юзеров менеджера паролей LastPass атаковали фишеры

20 января разработчики менеджера паролей LastPass предупредили пользователей о новой фишинговой кампании, которая маскируется под уведомления о технических работах.

Хакеры рассылают письма с призывом срочно создать бэкап хранилища паролей в течение 24 часов. В уведомлении указана ссылка, которая якобы ведет на страницу для создания зашифрованной резервной копии, однако при нажатии на кнопку Create Backup Now пользователь попадает на фишинговый сайт.

Таким образом злоумышленники пытаются похитить мастер-пароли жертв. Специалисты считают, что вредоносная кампания стартовала 19 января.

Тысячи человек покинули скам-лагеря в Камбодже

За последнюю неделю тысячи человек — в том числе жертвы торговцев людьми — покинули скам-центры в Камбодже на фоне борьбы властей с криминалом. Об этом сообщает BBC.

Пномпень начал новый виток наведения порядка в скам-лагерях — больших комплексах, в которых сотни людей участвуют в мошеннических схемах, похищая миллиарды долларов у жертв по всему миру.

По словам экспертов, многие оказываются в таких местах обманным путем, однако некоторые работают там добровольно.

15 января в Камбодже по подозрению в незаконной вербовке и эксплуатации людей, мошенничестве и отмывании денег арестовали бизнесмена Куонга Ли. В марте 2023 года он был героем расследования BBC Eye о мошеннических центрах в Юго-Восточной Азии.

В программе рассказывалось о комплексе в курортном Сиануквиле, принадлежавшем Ли. Работавших в нем людей обманом заманивали в трудовой лагерь из других стран, заставляли работать по ночам и заниматься мошенничеством.

Правоохранители разоблачили лидера группировки вымогателей

Правоохранители Германии и Украины идентифицировали главу хакерской группировки шифровальщиков-вымогателей Black Basta — им оказался 35-летний россиянин Олег Нефедов. Интерпол и Европол внесли мошенника, известного в сети как tramp и kurva, в список особо разыскиваемых преступников, сообщает Киберполиция Украины.

Следователи установили связь Нефедова с уже расформированным синдикатом Conti, чьим прямым наследником стала Black Basta после ребрендинга в 2022 году.

В ходе рейдов в Ивано-Франковской и Львовской областях задержаны двое участников группы, которые специализировались на взломе защищенных систем и краже паролей. Они обеспечивали первичный вход в сети крупных корпораций, подготавливая почву для шифрования данных и последующего вымогательства многомиллионных выкупов.

В ходе обысков изъяты цифровые носители информации и значительные суммы в криптовалюте.

За время своего существования Black Basta атаковала более 700 организаций, включая критически важные объекты: немецкий оборонный концерн Rheinmetall, европейский филиал Hyundai и британскую телеком-компанию BT Group.

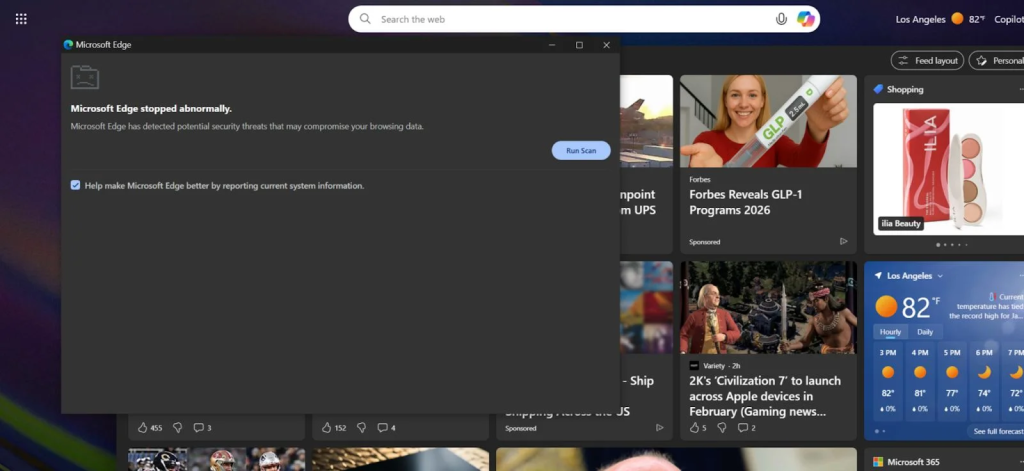

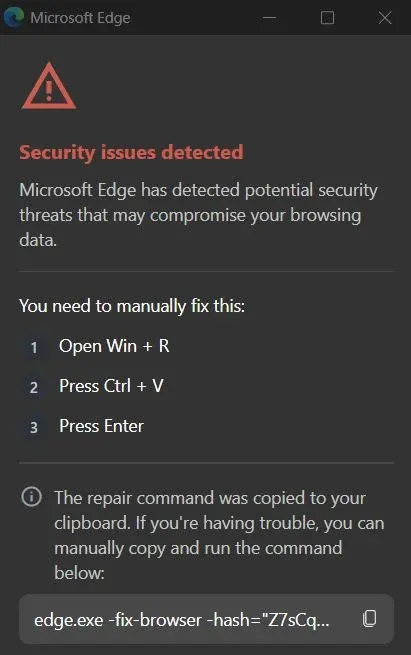

Хакеры атаковали пользователей Chrome и Edge

Группировка KongTuke начала массовое распространение вредоносного расширения NexShield для Chrome и Edge. Об этом сообщили исследователи кибербезопасности Huntress.

По данным специалистов, вредонос маскируется под сверхлегкий блокировщик рекламы. Расширение намеренно перегружает память и процессор, вызывая зависание вкладок и полный крах браузера, что вынуждает пользователя искать способ восстановления системы.

После принудительного перезапуска NexShield выводит поддельное окно безопасности с предложением просканировать систему.

Под видом решения проблемы софт предлагает скопировать команду в буфер обмена и выполнить ее в командной строке Windows. В реальности этот шаг запускает скрипт, который загружает в систему новый троян удаленного доступа — ModeloRAT.

По данным экспертов, основной удар направлен на корпоративный сектор. Вирус имеет задержку в 60 минут, чтобы избежать подозрений, и активируется преимущественно в доменных сетях организаций. Оказавшись внутри, ModeloRAT позволяет злоумышленникам проводить глубокую разведку, изменять системный реестр, устанавливать стороннее ПО и скрытно управлять компьютером жертвы.

Исследователи из Huntress отметили, что простое удаление расширения из браузера не решит проблему, так как троян находится глубоко в системе. Владельцам ПК они порекомендовали провести полную проверку антивирусом и никогда не выполнять команды, предложенные веб-сайтами или расширениями.

Облачный сервис техподдержки Zendesk завалил пользователей спамом в результате взлома

Пользователи по всему миру стали мишенью загадочной волны спама, исходящей из незащищенных систем облачного сервиса техподдержки Zendesk. 18 января жертвы сообщили о получении сотен электронных писем.

There’s some exploit or mass-scale abuse with @Zendesk right now… I just got EIGHT HUNDRED emails from them over the course of about an hour.

— Nick Oates (@nickoates_) January 18, 2026

They’re all scams sent from different Zendesk instances. Many bypassed iCloud’s Junk filters. pic.twitter.com/nWXr2nFtg3

Судя по всему, сообщения не содержат вредоносных ссылок или явных попыток фишинга. Однако сам объем и хаотичный характер рассылки вызывают беспокойство у получателей.

Письма имеют причудливые темы: некоторые имитируют запросы от правоохранительных органов или требования о блокировке контента, другие предлагают бесплатный Discord Nitro или содержат призывы «Помогите мне!».

По данным BleepingComputer, письма генерируются платформами поддержки компаний, использующих Zendesk для обслуживания клиентов. Злоумышленники нашли лазейку через функцию, которая позволяет неавторизованным пользователям отправлять запросы для получения автоматического ответа.

Среди пострадавших компаний: Discord, Tinder, Riot Games, Dropbox, CD Projekt (2k.com), Maya Mobile, NordVPN, Департамент труда Теннесси, Lightspeed, CTL, Kahoot, Headspace и Lime.

Представители Zendesk сообщили изданию, что внедрили новые функции безопасности для обнаружения и пресечения подобного спама в будущем.

Также на ForkLog:

- Хакеры украли у прокуратуры Южной Кореи конфискованные биткоины на $48 млн.

- Разработчики Trove Markets совершили рагпул после ICO.

- Экс-глава Alameda Research Кэролайн Эллисон выйдет на свободу 28 января.

- Хакеры вывели из Saga $7 млн и обрушили нативные стейблкоины.

- В SlowMist обнаружили «атаку будущего» в магазине Linux.

- Chainalysis представила инструмент для автоматизации отслеживания угроз в блокчейнах.

- DeFi-протокол Makina Finance взломали на $5 млн.

- Эксперты назвали крупный взлом «смертным приговором» для 80% протоколов.

Что почитать на выходных?

Елена Васильева предлагает читателям ForkLog надеть шапочку из фольги, чтобы понять, как теории заговора стали фундаментом цифровой экономики, почему Ларри Финк страшнее рептилоидов и что общего у DYOR с религиозным экстазом.